À l’heure où un nombre croissant d’entreprises investissent le terrain du digital, les professionnels de la sécurité informatique doivent repenser complètement la façon dont ils abordent la sécurité des données. Les tendances qui émergent depuis deux années sont les ransomwares, le cloud et les objets connectés. Les professionnels doivent plus que jamais collaborer étroitement avec leurs dirigeants pour garantir la protection et la sécurité de l’organisation. Mais, comment assurer la sécurité de l’entreprise ? Le cabinet d’études Gartner fait le point en 6 tendances clés en matière de cybersécurité :

Équilibre

Les professionnels du domaine subissent une pression croissante pour parvenir à équilibrer prise de risque et résilience car aucune des facettes de l’entreprise n’échappe aujourd’hui aux problématiques de sécurité. L’objectif est de trouver un juste milieu entre la gestion du risque au sein de l’entreprise et l’impératif grandissant de réactivité et de transparence. Pour ce faire, les professionnels de la sécurité doivent élaborer des méthodes pour accélérer la résolution des problèmes et faire preuve d’agilité.

Acquisition de compétences et la convergence

Les entreprises doivent se doter de nouveaux talents capables de maîtriser la science des données, l’automatisation de la sécurité physique et la gestion ubiquitaire des identités pour faire face à l’évolution de la sécurité informatique. Comme recruter ces spécialistes ne sera pas facile, le recours à des services externes devrait augmenter. Les entreprises doivent identifier les manques de compétences de ses emploies actuels et concentrer leurs efforts à la création de profils « versatiles », des professionnels généralistes capables de répondre à ces multiples besoins.

Chaîne logistique digitale sécurisée

En plus, les technologies digitales vont donner naissance à une chaîne digitale parallèle utilisant des services virtualisés. Les professionnels de la sécurité doivent élaborer une stratégie pour encadrer l’usage des clouds publics, déterminer si la stratégie de l’entreprise en matière de cloud privé peut être mise en application et mettre au point un mode de gouvernance pour le cycle de vie du cloud.

Autre sujet dont l’importance se confirmera en 2016 : la sécurisation des systèmes à l’épreuve du Cloud. “Plus aucun responsable de la sécurité des systèmes informatiques (RSSI) ne peut dire non à l’utilisation d’applications ou d’externalisation d’infrastructures dans le cloud”, confirme Matthieu Bonenfant, product marketing director chez Stormfield, société née de la fusion d’Arkoon et Netasq, deux filiales d’Airbus Defence and Space Cyber Security. Enfin, il est recommandé aux entreprises d’opter pour une mise en œuvre progressive de ces stratégies de sorte que la sécurité du cloud ne soit pas procurée par un nombre excessif d’acteurs. “Il faut trouver une solution permettant au RSSI de reprendre le contrôle de l’information, même si on utilise une infrastructure non maîtrisée et non maîtrisable”, avance Matthieu Bonenfant.

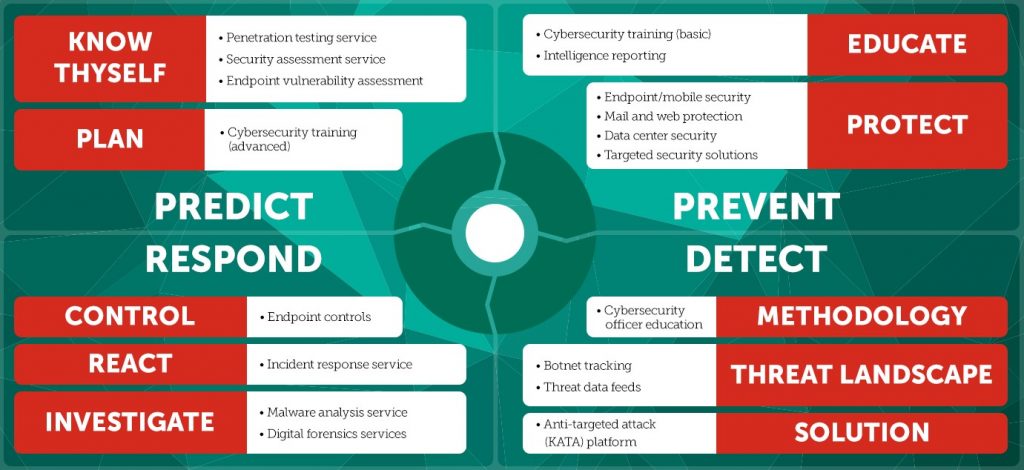

Architecture de sécurité adaptative

Les entreprises disposent déjà de quantité de produits assurant la sécurité de leur système ou permettant de prévenir, détecter et réagir rapidement à des incidents. Les responsables de la sécurité informatique doivent aujourd’hui changer d’approche pour passer d’une gestion ponctuelle des incidents à un dispositif de réactivité continue, mais aussi consacrer moins de temps à la prévention des incidents et investir dans des moyens de détection et de résolution des problèmes. La question importante est donc : comment continuer à fonctionner après avoir subi des attaques et quels sont les systèmes techniques et les procédures que l’on peut imaginer et mettre en place?

Les réseaux sensibles à leur contexte sont capables de fournir de multiples informations que les professionnels de la sécurité peuvent exploiter pour déterminer si une attaque est en cours. Les entreprises doivent concevoir un système de sécurité exhaustif et continu pour jouir d’une visibilité totale sur toutes les couches de leur future sécurité. La résilience constitue la seule réponse à l’imprévisible qui reste l’unique constante, reconnaissent les professionnels.

Infrastructures de sécurité adaptées

En raison de l’augmentation de la connectivité et des terminaux, différents types de réseaux qui n’étaient pas interconnectés dans des systèmes traditionnels sont amenés à le devenir. De fait, les professionnels de la sécurité informatique doivent prendre les décisions ad hoc pour équiper les points d’intégration de ces réseaux. Les entreprises doivent également se pencher sur l’élaboration de lignes directrices pour les zones de confiance mises en réseau et la segmentation du réseau et évaluer les « techniques » de détection qui leur permettront d’être informées des moindres changements physiques.

En outre, puisqu’il s’agit d’un domaine en lien avec la sécurité mobile, les entreprises doivent élargir leurs compétences pour couvrir tous les types de communication sans fil et se tourner vers le secteur du mobile pour apprendre à simplifier les couches de leur système de sécurité.

Définir une gouvernance pour la sécurité et les flux des données

Les entreprises doivent s’appuyer sur une approche conjuguant politiques de sécurité, surveillance et protection et agrégeant les multiples types de produits disponibles sur le marché en segments séparés ou spécifiques pour que les professionnels de la sécurité puissent travailler efficacement à la création de l’architecture de sécurité. Commencez par classifier les données méticuleusement et concentrez-vous sur la protection des terminaux et le profilage des flux de données pour déterminer la stratégie de sécurisation de l’Internet des Objets.

De manière générale, les entreprises doivent s’efforcer d’adopter une approche axée sur l’adoption de normes de gouvernance et accorder une attention accrue à la protection de leurs données.