Le deceptive spam : cette attaque indolore qui utilise les codes de l’email marketing

L’email est l’un des principaux vecteurs d’attaques informatiques. Malgré les attaques désormais quotidiennes utilisant ce…

L’email est l’un des principaux vecteurs d’attaques informatiques. Malgré les attaques désormais quotidiennes utilisant ce…

L’époque où les cyberattaques étaient le lot de quelques PME malchanceuses est belle est bien…

Les vulnérabilités logicielles sont inévitables. Pour y remédier, il convient d’appliquer des correctifs dans les…

Nous avons beau passer un tiers de notre vie au bureau (et donc, parfois, plus…

Nouvelle arme de la sécurité informatique, l’intelligence artificielle parvient à détecter les cyberattaques inconnues. Mais…

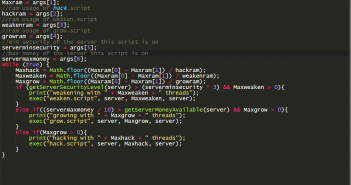

Les pirates n’attaquent plus les PC avec des exécutables Windows, mais avec des scripts. De…

Depuis 2008, la cryptomonnaie passionne autant qu’elle inquiète les marchés. Petit cours de rattrapage : Créée…

Quel est le coût d’une violation de données pour les entreprises ? Une question à…

Les entreprises seront nombreuses en 2019 à lancer des projets de transformation de l’environnement de…

71 275€ toutes les dix minutes, telle est la somme qu’une personne ou qu’une organisation peut…