Outil d’Administration à Distance, Chevaux de Troie, Trojan, RAT… il existe de nombreuses manières de qualifier cette technique d’attaque particulièrement efficace dont les cybercriminels raffolent. Pour rappel, le Cheval de Troie est un programme d’apparence sans danger, qui cache en fait un programme malveillant.

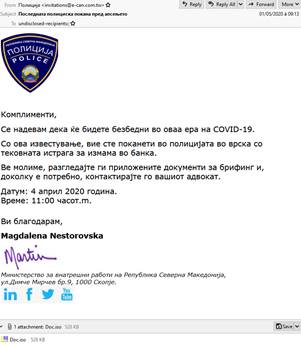

Fin mars 2020, les chercheurs de Proofpoint ont suivi de près l’activité d’un nouvel acteur qui a pour habitude d’utiliser les Chevaux de Troie d’accès à distance très connus NanoCore et AsyncRAT. Surnommé TA2719 par Proofpoint, l’acteur utilise des leurres adaptés aux régions ciblées, avec des images colorées, en se faisant passer pour des organisations légitimes de confiance comme des services de police, des banques ou des organismes de transport locaux. À ce jour, Proofpoint a observé que TA2719 envoyait des campagnes à faible volume à des destinataires en Autriche, au Chili, en Grèce, en Hongrie, en Italie, en Macédoine du Nord, aux Pays-Bas, en Espagne, en Suède, à Taïwan, aux États-Unis et en Uruguay.

Bien qu’il ne s’agisse pas de leurres techniquement très avancés, la localisation et l’inclusion de noms de rue et d’individus réels liés aux entités usurpées démontrent l’attention de cet acteur aux détails. TA2719 ne semble par ailleurs pas cibler un secteur particulier, mais adapte ses messages à diverses régions géographiques et envoie des campagnes de moyenne envergure plusieurs fois par mois. TA2719 diffuse généralement des logiciels malveillants via des pièces jointes piégées (des URL renvoyant à des fichiers malveillants ont aussi été utilisées comme mécanisme de diffusion dans les premières campagnes). TA2719 s’appuie souvent sur des ressources largement disponibles, telles que des logiciels malveillants de base et des fournisseurs d’hébergement gratuits, pour exécuter ses campagnes.

“Les campagnes de TA2719 démontrent à quel point il peut être facile pour les acteurs de la menace de propager des opérations dans plusieurs langues et de se faire passer simultanément pour de véritables individus associés à des entités de confiance. Le monde continue d’être confronté à la pandémie de COVID-19, faisant qu’une part de plus en plus importante de notre société s’appuie sur les méthodes de communication numérique pour assurer une continuité d’activité. Le stress important que cela génère augmente le taux de réussite des techniques d’ingénierie sociale employées par les cybercriminels”. – Sherrod DeGrippo, Directrice Menaces Émergentes au sein de Proofpoint.

La plupart des leurres observés semblent provenir d’une personne réelle ayant un lien avec l’organisation usurpée. Des détails comme l’adresse dans la signature de l’expéditeur présumé sont souvent exacts. Combinés à l’usurpation du nom de l’entité, ces détails renforcent la légitimité du message.

Les campagnes observées entre mars et mai 2020 avaient principalement pour thème l’application de la loi. Utilisant les langues locales et les logos des services répressifs, les objets de mail ont souvent tenté de créer l’urgence : « message urgent de la police royale thaïlandaise », ou pour la Russie : « dernière invitation de la police avant l’arrestation »