Un récent sondage réalisé par HIMMS montre que plus de 50 pour cent des fournisseurs de soins de santé aux États-Unis ont été touchés par une sorte d’attaque ransomware au cours des 12 derniers mois. Cette tendance a également commencé à se faire sentir en Europe, où deux hôpitaux allemands ont récemment subi une violation de leurs systèmes. Les établissements de santé devraient prendre des mesures appropriées pour veiller à ce que le ransomware dirigé vers les services médicaux ne se propage pas dans tout le continent.

Les cybercriminels se sont rendu compte que les établissements de santé sont des cibles faciles, étant donné la nature délicate des données du patient et le recours à des systèmes informatiques pour faciliter les flux de travail clinique. Imaginez une situation où vous ne pouvez pas accéder aux dossiers du laboratoire dans les services d’urgence, ce qui pourrait perturber les soins aux patients dans un état critique ou empêcher les médecins de faire un diagnostic n’ayant pas accès à un dossier. Dans ces cas, si la vie d’un patient est en jeu, payer pourrait être le meilleur moyen de sortir de la situation.

Le ransomware a été toujours présent, depuis longtemps, mais n’a jamais été aussi populaire ou rentable que maintenant. Contrairement à d’autres types de logiciels malveillants qui tentent de voler des données, le ransomware est destiné à provoquer des troubles, soit le cryptage des fichiers ou des données précieuses, ou en bloquant le système jusqu’à ce que les demandes soient satisfaites. Voler un numéro de carte de crédit et l’utiliser pour commettre une fraude est de plus en plus difficile en raison de nombreuses étapes que sont nécessaires et des contrôles que les banques et les établissements ont à chaque étape du processus pour détecter et prévenir les transactions frauduleuses.

Cependant, le ransomware nécessite moins d’étapes à la mise en œuvre et capitalise sur l’urgence et la panique qu’il provoque pour forcer le paiement de la rançon. En outre, l’anonymat offert par le réseau TOR (également connu sous le nom de Dark Web) et Bitcoins offrent la voie d’entrée parfaite. Selon Forbes, le rnsomware Locky infecte environ 90.000 systèmes par jour et oblige les utilisateurs à payer 1 Bitcoin (un peu moins de 500 €) pour déverrouiller les systèmes généralement. Dans Beazley Breach Response Services ils disent que, au cours du premier trimestre 2016, 18 incidents qui pourraient être attribués à ces attaques malveillantes (ransomware) ont été signalés dans les services de santé.

Un vecteur typique d’attaque pour ransomware

Très souvent, les attaques ransomware commencent par un phishing e-mail. Le rapport de Verizon Data Breach daté de 2015 montre que 23 pour cent des bénéficiaires ouvrent ces messages et que 11 pour cent cliquent sur la pièce jointe pour l’ouvrir. Cela signifie que pour chaque tranche de 100 bénéficiaires, 2 seront victimes de l’attaque, une statistique accablante.

Une approche plus ciblée de phishing, appelée “spear phishing“, est encore plus efficace. Quelle est la probabilité qu’une personne clique sur un e-mail prétendant être de votre service de soins primaires avec un rapport joint laboratoire? Ou une amende avec un excès de vitesse sur une date, l’heure et le lieu qui correspond à votre trajet quotidien et un lien pour voir les détails? Une fois cliqué, le lien ouvre une fausse page qui déclenche un téléchargement caché pour installer le ransomware sur le périphérique. D’autres méthodes pour procéder au téléchargement comprennent des lecteurs USB infectés, les vulnérabilités dans les applications de logiciels publicitaires non patchées ou malveillants (dans ce cas, les utilisateurs cliquent sur une annonce et sont dirigés vers un site apparemment inoffensif mais en fait malveillant), entre autres.

De nombreux contrôles de sécurité traditionnels souvent ne parviennent pas à détecter le ransomware mais seulement la recherche de comportements et indicateurs de danger inhabituels. Une fois dans le système, le ransomware se comporte comme une application de sécurité et peut bloquer l’accès à des systèmes et des programmes. Il n’affecte généralement pas les fichiers et les systèmes de base, et ne limite l’accès à l’interface. Dans ce cas, les attaques d’ingénierie sociale peuvent être vraiment efficaces. Un scénario possible commence par une page montrant que la police a bloqué l’ordinateur pour le téléchargement illégal de films, qui suit généralement un appel à un «agent» exigeant le paiement. En plus des dispositifs traditionnels qui sont vulnérables, tout appareil connecté peut être affectée, y compris les téléphones mobiles, les équipements médicaux, vêtements connectées et capteurs IdO.

Le ransomware peut également se comporter comme un programme de cryptage et exécuter tranquillement le cryptage des types de fichiers spécifiques (.xls, .pdf, .doc, .pst et autres). Les fichiers cryptés auront une extension modifiée et les applications natives ne peuvent pas les ouvrir. La demande de rançon aura lieu peu de temps après, habituellement avec une limite de temps, après quoi aura lieu la destruction définitive de la clé de déchiffrement. Aujourd’hui, nous voyons que les attaquants utilisent des algorithmes standards de l’industrie (RSA, 3DES, AES) plus souvent et techniques avec clé de chiffrement asymétrique, ce qui rend pratiquement impossible de déchiffrer si vous ne possédez pas la clé. Une fois la rançon est payée, la victime reçoit la clé de déchiffrement pour récupérer ses fichiers.

Parmi les variétés de ransomware les plus récemment utilisés pour infecter les organisations de soins de santé, on trouve Samsam, Maktub Locker, Locky, TeslaCrypt et WinPlock4.

Comment se protéger des ransomware

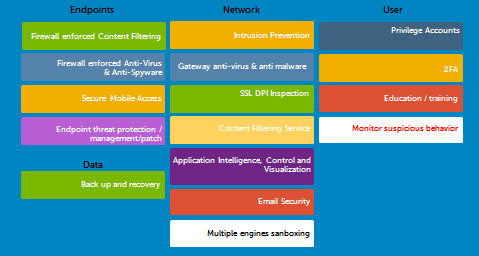

Afin de minimiser son impact, l’approche doit être très complète et avec un système de protection multi-couches. Chaque couche a son propre rôle et qu’une attaque réussie doit pénétrer toute et chacune des couches (le modèle pourrait être similaire à celui de la figure):

Il est essentiel que les utilisateurs aient la formation et la sensibilisation à la protection des ransomware comme une première étape. Nous devons traiter tous les e-mails avec prudence, regarder le nom de domaine à partir duquel le message est envoyé, vérifier l’orthographe et les erreurs grammaticales, vérifier la signature et la légitimité de la demande. Il est vraiment important de placer le curseur sur les liens pour vérifier l’adresse et si une URL est suspecte, vous devez rechercher dans les moteurs de recherche au lieu de cliquer sur le lien dans l’e-mail directement (ils peuvent être utilisés pour tester les pièces jointes ou des adresses de liaison, par exemple: // https://www.virustotal.com https://malwr.com/submission).

Pour renforcer la sécurité, les organisations doivent mettre en œuvre des solutions de sécurité pour balayer toutes les pièces jointes ainsi que les logiciels espions et filtrage anti-spam. En dehors de la formation régulière et l’évaluation des risques, le test est nécessaire pour la vulnérabilité du phishing.

Comme la plupart des utilisateurs interagissent principalement avec des dispositifs particuliers et des sociétés, ils sont particulièrement à risque n’ont pas une protection anti-malware adéquate. La plupart des solutions antivirus sont basées sur les signatures et ne sont inefficaces s’ils ne sont pas mis à jour régulièrement. En outre, il y a des nouvelles variantes de ransomware cachés et ils ne sont pas détectables s’ils utilisent des techniques basées sur signature. De nombreux utilisateurs désactivent également leurs programmes antivirus, car ils ralentissent leurs systèmes. Donc, pour répondre à ces limitations, il y a des solutions de sécurité au niveau de l’appareil qui utilisent l’intelligence artificielle avancée pour détecter les logiciels malveillants. Ils ont aussi l’avantage de provoquer peu d’impact sur les performances du dispositif.

La gestion de ces dispositifs est également un défi en croissance car de multiples fonctionnalités et différents systèmes d’exploitation sont introduits dans les hôpitaux avec des nouveaux modèles. Les appareils mobiles sont particulièrement vulnérables, comme le souligne le rapport annuel de sécurité de Dell Security 2016, où il a été découvert que, de plus en plus, les programmes d’enlèvement affectent l’écosystème Android. Par conséquent, il est essentiel de choisir une solution capable d’automatiser les correctifs et mises à niveau de version sur les appareils, systèmes d’exploitation, applications et environnements hétérogènes pour lutter efficacement contre les menaces informatiques, y compris le ransomware.

La plupart des attaques ransomware tentent de traverser l’appareil et de toucher l’infrastructure à travers le réseau de l’entreprise où il y a les données et applications critiques. Par conséquent, si vous segmentez le réseau et gardez des applications isolées et les dispositifs les plus importants dans un réseau local virtuel distinct vous pouvez limiter la propagation. Il est également essentiel d’avoir Firewalls (pare-feu) la technologie capable de balayer tout le trafic, quelle que soit la taille des fichiers. Avec l’augmentation rapide de cryptage SSL de la circulation, comme en témoigne le rapport des menaces de Dell Security, il y a toujours le risque de télécharger le cryptage des logiciels malveillants qui est invisible pour les pare-feu traditionnels.

Par conséquent, il est important de veiller à ce que le pare-feu / IPS soit capable de décrypter et d’inspecter le trafic crypté sans ralentir le réseau. La solution doit être en mesure de surveiller les communications entrantes et sortantes du trafic et les bloquer avec des adresses IP en conflit lorsque le ransomware tente d’établir un contact avec leur commande et serveurs de contrôle (Mécanismes Antibootnet). Enfin, si une nouvelle variante du logiciel malveillant est détectée, le pare-feu doit avoir un processus de mise à jour automatique et une gestion centralisée pour déployer des mises à jour ou des normes rapidement et de manière cohérente.

Pour les utilisateurs distants qui sont en dehors du périmètre du réseau d’entreprise, l’accès basé réseau privé virtuel (VPN) doit non seulement établir une connexion sécurisée, mais interroger le périphérique pour vérifier la conformité avec les règles fixées dans le dispositif. Si un appareil ne possède pas les mises à jour de sécurité requises, il ne sera pas admis au réseau ou ne sera autorisés qu’à accéder à un ensemble de ressources limitées, et il est toujours recommandé que l’accès soit basé sur l’authentification forte avec 2FA ou OTP.

Des essais périodiques de reprise après sinistre et la continuité des activités sont tout aussi importants comme stratégie. Une autre mesure pour éviter de payer des rançons est d’avoir une stratégie de sauvegarde et de récupération robuste. Selon la façon dont rapidement le danger est détecté, combien il est répandu et que le degré de perte de données, la récupération à partir d’une sauvegarde pourrait être une bonne option. Cependant, cela nécessite une stratégie plus intelligente et de soutien, le temps de récupération est en fonction de l’importance des données et de la taille de l’entreprise. Il est essentiel de récupérer le maximum de données en un minimum de temps. Enfin, avoir une stratégie ne suffit pas. Des essais périodiques de reprise après sinistre et la continuité des activités sont tout aussi importants.

Être prêt à faire face à la menace de ransomware est une priorité de plus en plus clair pour les organisations de soins de santé. Il existe une législation débattue aux États-Unis et pour étendre les lois HITECH afin d’exiger une déclaration pour les violations envisagées par rapport aux attaques ransomware. Ainsi, les fournisseurs doivent assumer un fardeau financier et juridique supplémentaire pour lancer des plans de réparation, d’autre part en Europe est déjà en vigueur la politique de NIS, et la nouvelle GDPR de la loi, dans le processus de diffusion et d’adaptation, qui est attendu en vigueur en mai 2018, où il sera rendu public parmi beaucoup d’autres mesures et recommandations toute violation de sécurité subi par une société et dont les amendes en cas de violation de la loi peuvent représenter le 4% du chiffre d’affaires global de celle-ci.

Références:

- http://www.healthcareitnews.com/news/more-half-hospitals-hit-ransomware-last-12-months

- http://sd18.senate.ca.gov/news/4122016-bill-outlawing-ransomware-passes-senate-committee

- http://www.forbes.com/sites/thomasbrewster/2016/02/18/ransomware-hollywood-payment-locky-menace/#1b5ff48175b0

- http://www.modernhealthcare.com/article/20160409/MAGAZINE/304099988?utm_source=modernhealthcare&utm_medium=email&utm_content=20160409-MAGAZINE-304099988&utm_campaign=am

- http://www.himss.org/News/NewsDetail.aspx?ItemNumber=47743

- http://histalk2.com/2016/04/04/could-ransomwares-rise-be-healthcares-downfall/http://www.bna.com/lawmaker-mulls-requiring-n57982068994/