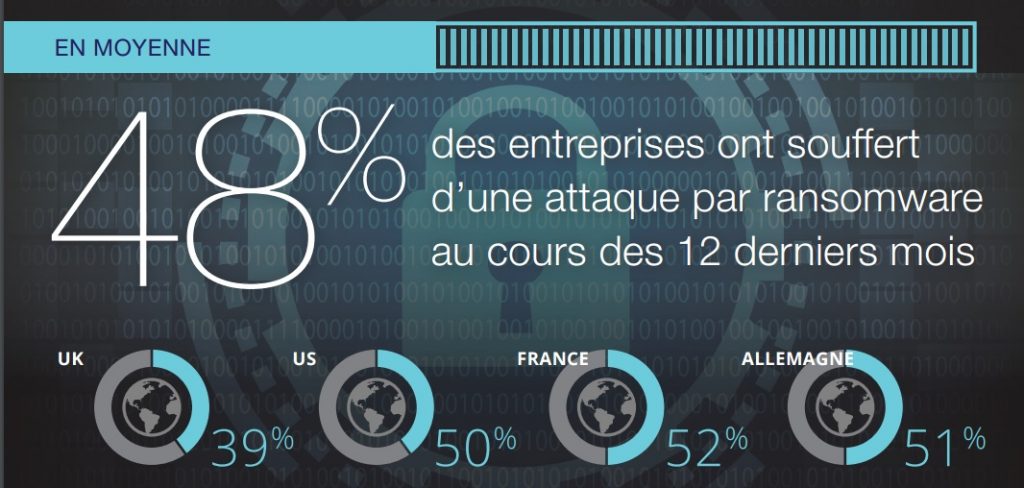

48% des entreprises admettent avoir subi une attaque par ransomware au cours de la dernière année, et 81 % ont indiqué avoir subi 3 attaques ou plus. Ces sont les résultats d’une étude mondiale réalisée par le cabinet Vanson Bourne sur les conséquences des ransomware sur les entreprises. Menée aux États-Unis, au Royaume-Uni, en France et en Allemagne.

SentinelOne, éditeur de solutions de sécurité du poste de travail basées sur une protection en temps réel, grâce à l’apprentissage automatique et l’automatisation intelligente, a publié l’enquête qui révèle que l’impact des ransomware a poussé 67 % des entreprises à augmenter leurs dépenses de sécurité et 52 % ont fait évoluer leur stratégie de sécurité pour se concentrer sur la limitation des impacts d’une attaque par ransomware.

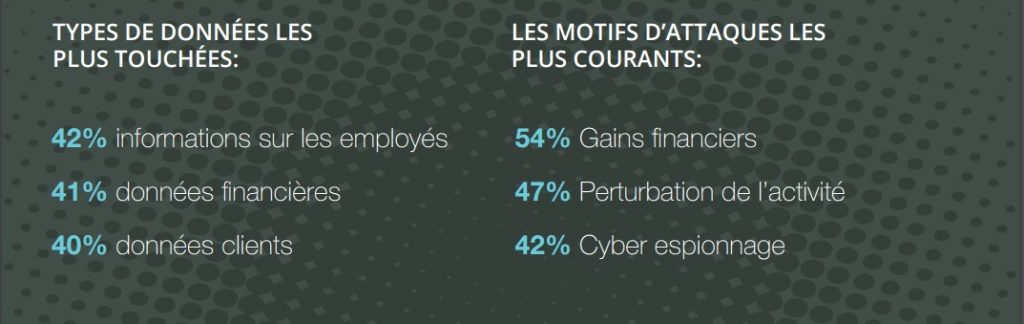

Selon l’enquête, 81 % des répondants dans le monde ayant subi des attaques par ransomware déclarent que les cybercriminels ont accédé au réseau de leur organisation par le biais d’emails de phishing ou via les réseaux sociaux. La moitié a indiqué que le cybercriminel avait obtenu l’accès grâce à la technique du drive-by-download déclenché lorsque l’on clique sur un lien menant à un site web compromis, et 40 % ont déclaré que l’attaque est arrivée via un poste de travail faisant partie d’un botnet.

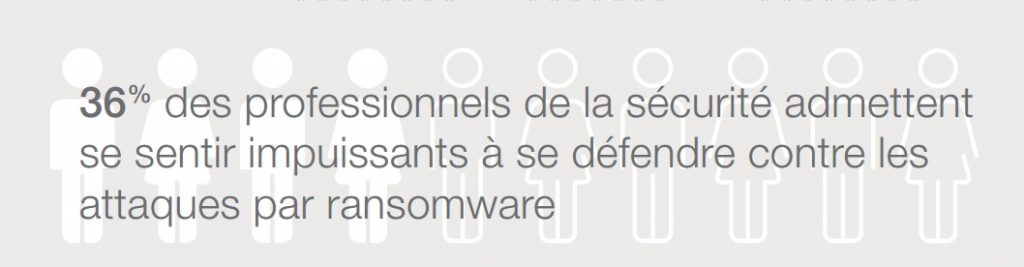

Bien que le ransomware ne soit guère nouveau et il existe depuis plus de 25 années, le ransomware est devenu une arme de prédilection pour les cybercriminels et chaque jour, de nouveaux types de ce malware sont créés. Par contre, comme déclare Jeremiah Grossman, chef de la stratégie sécurité de SentinelOne « C’est une réalité surprenante de constater que la plupart des professionnels de la sécurité pensent qu’il est plus économique et moins perturbant pour l’entreprise de payer la rançon pour récupérer leurs données, plutôt que d’investir dans des solutions de sécurité informatique ».

Il ne fait aucun doute qu’une partie des gains financiers des cybercriminels sont réinvestis dans la recherche et le développement afin d’améliorer l’efficacité du cryptage et utiliser de nouvelles méthodes de propagation, comme en témoigne Locky. Si l’on compte sur l’efficacité des logiciels antivirus traditionnels, l’épidémie de ransomware n’est pas prête de ralentir. Le nombre de victimes potentielles s’annonce ainsi considérable. Le ransomware, à l’image d’une pandémie, évolue et trouve en permanence de nouveaux vecteurs d’infection et d’attaque. De nouvelles variantes apparaissent, toujours plus sophistiquées et réinventant les techniques d’infection.

Selon ajoute Jeremiah Grossman, « Ces résultats révèlent une évolution significative de l’utilisation du ransomware : ce n’est plus seulement un outil pour la cybercriminalité, mais également un outil pour le cyber-terrorisme et l’espionnage », ajoute . Pour les entreprises interrogées, les motifs les plus probables étaient un gain financier (54%), une perturbation de l’activité (47 %) et le cyber espionnage (42 %). En France près d’un tiers (31 %) des organisations ont été victimes de 3 à 4 attaques par ransomware au cours des 12 derniers mois.

« La sécurité a atteint un point critique où les clients et les fournisseurs doivent susciter le changement. Il y a un besoin immédiat d’une nouvelle génération de technologies de sécurité capables de découvrir, de s’adapter et de stopper les nouveaux types de menaces à mesure qu’elles apparaissent. » assure le chef de la stratégie sécurité de SentinelOne qui ajoute que cette problème « ne peut pas être éliminé uniquement avec des formations ou en dressant davantage de barrières ».

Donc, quelles sont les perspectives ? De nouveaux territoires d’infection sont à envisager car la transformation digitale ouvre un univers qui peut être demain des proies idéales pour le ransomware. Les systèmes industriels sont peu protégés et plutôt fragiles donc ils sont une cible magnifique pour les cyber attaquants.