La compromission d’identités privilégiées, dénominateur commun des failles de données

Ayant pour objectif analyser les risques d’abus de comptes à privilèges liées aux failles de données survenues…

Ayant pour objectif analyser les risques d’abus de comptes à privilèges liées aux failles de données survenues…

Une récente étude baptisée « Intégrer la sécurité dans l’ADN du cycle de vie des logiciels »…

« Les attaques et les menaces de 2017 constituent un rappel de l’ingéniosité et des capacités…

Le secteur de la Santé et tous ceux qui font confiance aux organismes de Santé…

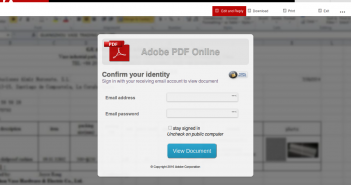

Si vous utilisez une Adobe Acrobat ou Reader pour lire vos PDF, vous devrez mettre…

Internet est devenu un outil indispensable pour développer différents types d’activités, faciliter les processus, les…

CA Veracode , la division de sécurisation des applications de CA Technologies, vient de publier de une nouvelle étude qui…

La semaine dernière Microsoft a comblé 68 vulnérabilités de sécurité relatives à plusieurs produits dont 21…

Les nouveaux modes de travail et les outils associés à l’ère de la connectivité obligent…

Dans l’interview accordée récemment au journal Wired sur l’intelligence artificielle, Emmanuel Macron a dessiné les…