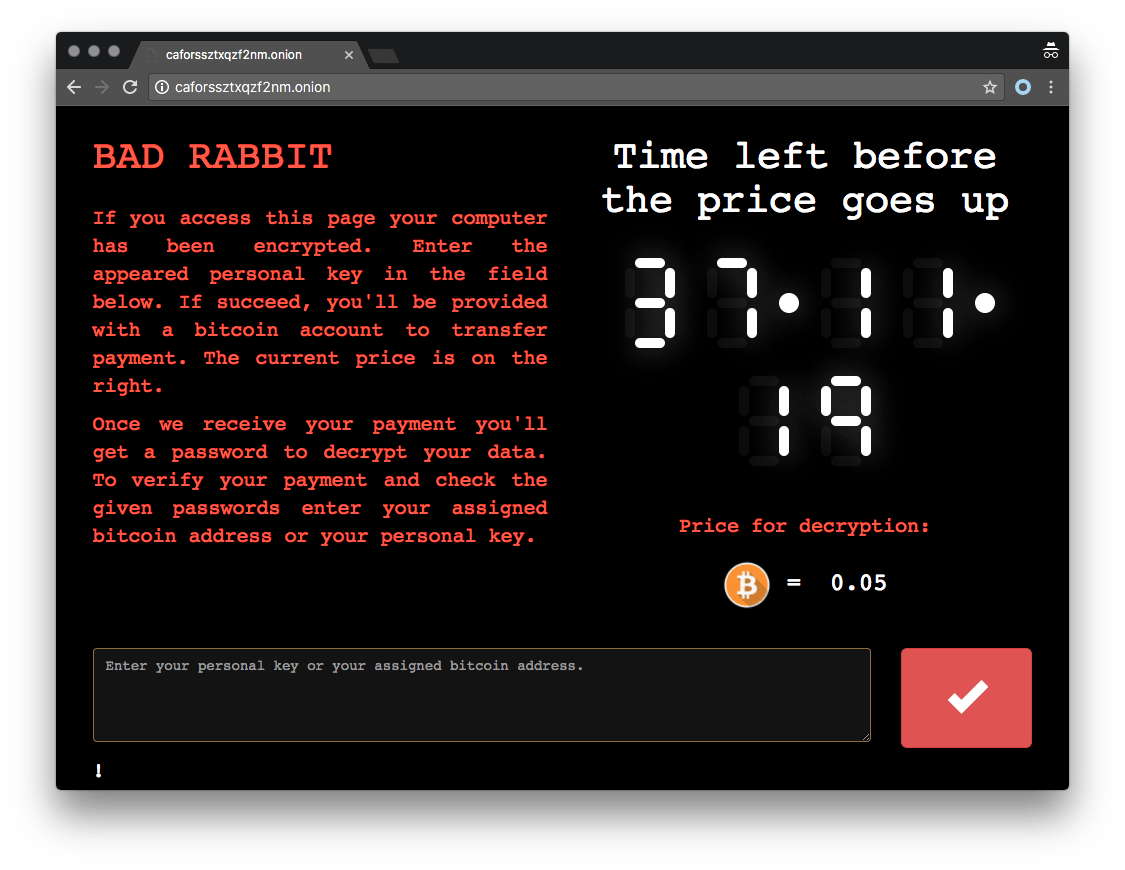

Jusqu’à présent, la souche du ransomware Bad Rabbit a surtout fait parler d’elle en raison de son nom évocateur et de sa signature originale. Cependant, et c’est ce qui est le plus inquiétant, il n’utilise pas un vecteur d’attaque particulièrement nouveau et créatif.

Le vecteur le plus courant des cas d’infection signalés jusqu’ à présent est la fausse notice de mise à jour Adobe Flash déclenchée lors de la visite de certains sites Web (appelés “drive by infections”) en utilisant un navigateur Web compromis. Bad Rabbit met donc en évidence le fait que certaines organisations ne tiennent toujours pas compte alertes précédentes et continuent d’ignorer les bases de la sécurité.

Une liste blanche pour les applications, des correctifs de navigateur à jour et un logiciel anti-malware performant assurent une protection de base suffisante contre Bad Rabbit. Le vrai problème n’est pas Bad Rabbit lui-même mais le manque de préparation face aux rançongiciels malgré un déferlement constant d’attaques.

Même si Petya/Cryptolocker et d’autres ont déjà fait la une et ont été soumis a des analyses poussées, il ne faut pas oublier que les cybercriminels sont constamment à la recherche des points faibles au sein des réseaux et des organisations. Les administrateurs système et les RSSI doivent donc partir du principe qu’ils subissent quotidiennement ces attaques et élaborer leur stratégie de défense en conséquence.